2025/7/9大约 3 分钟

参考资料

Tasks

端口扫描结果

└─# nmap -T5 -p 6379 -A 10.129.14.31

Starting Nmap 7.94SVN ( https://nmap.org ) at 2025-07-09 09:45 EDT

Stats: 0:00:10 elapsed; 0 hosts completed (0 up), 1 undergoing Ping Scan

Parallel DNS resolution of 1 host. Timing: About 0.00% done

Nmap scan report for 10.129.14.31

Host is up (0.00032s latency).

PORT STATE SERVICE VERSION

6379/tcp filtered redis

Warning: OSScan results may be unreliable because we could not find at least 1 open and 1 closed port

Aggressive OS guesses: D-Link DFL-700 firewall (89%), HP Officejet Pro 8500 printer (89%), ReactOS 0.3.7 (89%), Sanyo PLC-XU88 digital video projector (89%), Sonus GSX9000 VoIP proxy (88%), Asus WL-500gP wireless broadband router (88%), Microsoft Windows 2000 (88%), Microsoft Windows Server 2003 Enterprise Edition SP2 (88%), Microsoft Windows Server 2003 SP2 (88%), Novell NetWare 6.5 (88%)

No exact OS matches for host (test conditions non-ideal).

Network Distance: 2 hops

TRACEROUTE (using port 80/tcp)

HOP RTT ADDRESS

1 0.21 ms 192.168.100.2

2 0.26 ms 10.129.14.31

OS and Service detection performed. Please report any incorrect results at https://nmap.org/submit/ .

Nmap done: 1 IP address (1 host up) scanned in 33.94 seconds先做了前三道题才回来扫的

Task1 靶机开放了哪个TCP端口

6379Task2 上面的端口开放了什么服务

RedisTask3 Redis是什么类型的数据库

In-memory Database答案的连字符都露出来了……what can I say

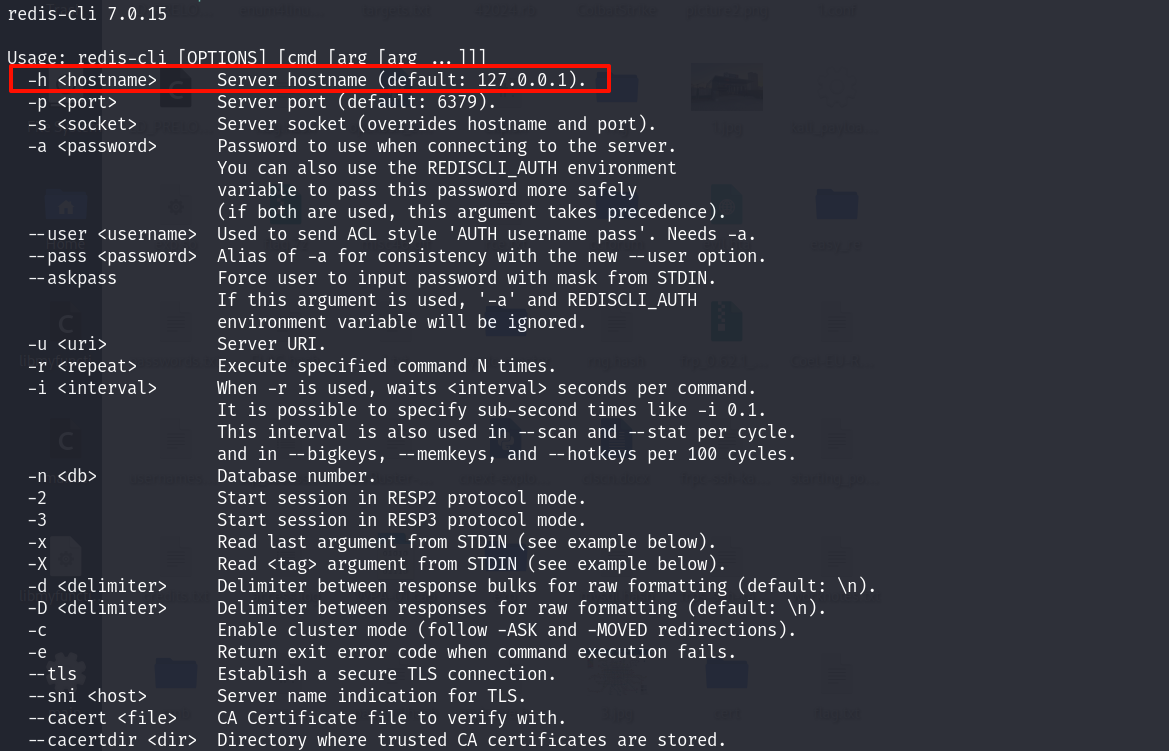

Task4 哪一个CLI工具是用于和Redis服务器交互的

redis-cliTask5 redis-cli使用哪个参数来指定主机地址

-hTask6

连接上Redis服务器后,使用哪个指令来获取Redis服务器的信息和统计数据

hydra -P /usr/share/wordlists/fasttrack.txt redis://10.129.14.31

# hydra爆破结果显示靶机不需要密码登录

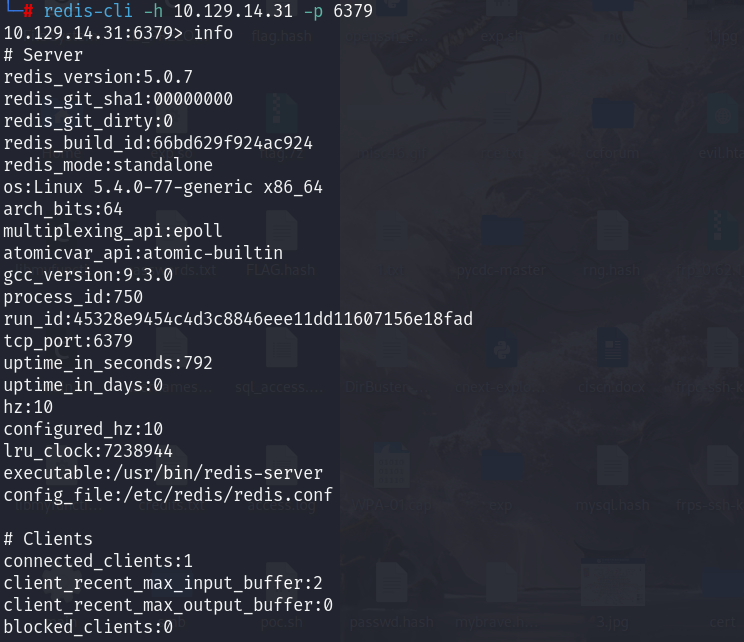

└─# redis-cli -h 10.129.14.31 -p 6379

10.129.14.31:6379>

#info

Task7 靶机的Redis服务是什么版本

5.0.7登上去之后输入info指令查看

Task8 使用哪个指令切换Redis数据库

select <整数索引>

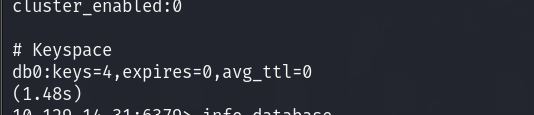

Task9 索引0的数据库内有多少个键

How many keys are present inside the database with index 0?

使用info指令可以看到当前只有一个数据库(索引为0),其中只有四个键

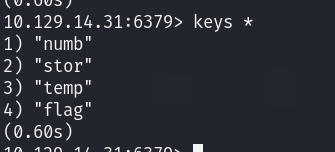

4Task10 哪个指令用于获取数据库中的所有键

keys <模式>

keys * # 匹配所有key

flag

10.129.14.31:6379> dump flag # 序列化一个key

"\x00 03e1d2b376c37ab3f5319922053953eb\t\x00\xeff$7\xf4.\xdeE"

(1.07s)

10.129.14.31:6379> get flag # 获取一个key的值

"03e1d2b376c37ab3f5319922053953eb"

(2.56s)回顾

Redis基本操作

# Redis连接和爆破

redis-cli -h <域名或IP地址> -p <端口号> [-u <用户名>] -a <密码>

# 用户名和密码都是可选的

hydra [-p <密码>]/[-P /usr/share/wordlist/fattrack.txt] redis://<IP地址>:<端口>

# 因为靶机开启了passwordless登录模式,所以不需要密码也能登上去; Hydra也会首先尝试无密码登录info # 查看Redis服务器信息; 最下面是数据库索引列表、数据库中有多少key以及什么时候过期

select <索引> # 数据库是按索引排下来的

keys <模式> # 匹配并输出符合的所有键; 若要匹配所有键请输入 `keys *`

set <键名> <值> # 设置一个键的值

get <键名> # 获取一个键的值